Il Cyber Resilience Act (Regolamento UE 2024/2847) introduce obblighi di cybersicurezza per prodotti hardware e software connessi venduti nel mercato europeo. Dal 2026 scatteranno i primi obblighi di notifica delle vulnerabilità, mentre dal dicembre 2027 saranno pienamente applicabili requisiti come secure by design, gestione delle vulnerabilità, SBOM e conformità CE cybersecurity. Il regolamento coinvolge produttori, importatori, distributori e anche molte PMI che lavorano con dispositivi digitali, firmware, IoT o software embedded.

Dal 10 dicembre 2024 è in vigore il Cyber Resilience Act (CRA), formalmente Regolamento (UE) 2024/2847 la prima normativa europea che introduce requisiti obbligatori di cybersicurezza per tutti i prodotti con elementi digitali destinati al mercato UE. La piena applicazione scatta l’11 dicembre 2027, ma il primo obbligo operativo è già fissato all’11 settembre 2026: da quella data chiunque produca, importi o distribuisca prodotti digitali in Europa deve essere in grado di notificare vulnerabilità attivamente sfruttate e incidenti gravi. Questa guida analizza in dettaglio scadenze, soggetti obbligati, categorie di prodotti, sanzioni, differenze con NIS2 e una roadmap operativa per prepararsi.

Cos’è il Cyber Resilience Act e perché nasce

Il Cyber Resilience Act è il primo regolamento europeo che impone requisiti orizzontali obbligatori di cybersicurezza per i prodotti con elementi digitali come hardware, software, firmware, componenti connessi commercializzati nel mercato UE. È stato adottato dal Parlamento Europeo il 12 marzo 2024, approvato dal Consiglio il 10 ottobre 2024 e pubblicato nella Gazzetta Ufficiale dell’UE il 20 novembre 2024, entrando in vigore il 10 dicembre 2024.

La motivazione è nei numeri: il costo globale del cybercrimine era stimato in 5,5 trilioni di euro nel 2021, con milioni di prodotti digitali che presentavano vulnerabilità diffuse e ricevevano aggiornamenti di sicurezza insufficienti o incoerenti. Prima del CRA non esisteva in Europa nessuna norma che imponesse direttamente ai fabbricanti di progettare prodotti sicuri. Esistevano certificazioni volontarie, la NIS2 per i settori critici, il GDPR per i dati personali, ma nessun obbligo di “cybersecurity by design” per tutti i dispositivi.

Con il CRA la sicurezza informatica diventa una caratteristica strutturale del prodotto, al pari della qualità e della conformità CE. Il principio guida è secure by design e secure by default: la protezione deve essere integrata nella progettazione, non aggiunta dopo.

A chi si applica: soggetti obbligati e perimetro

Il CRA si applica a chiunque metta a disposizione sul mercato UE prodotti con elementi digitali: hardware o software che prevedono una connessione dati logica o fisica, diretta o indiretta, a un dispositivo o a una rete. Sono coinvolti fabbricanti, importatori e distributori, con responsabilità differenziate.

Chi sono i fabbricanti

I fabbricanti – cioè chi progetta e produce il prodotto, o lo fa produrre apponendo il proprio nome o marchio — portano la responsabilità principale. Devono garantire che il prodotto soddisfi i requisiti essenziali di cybersicurezza, redigere la documentazione tecnica, rilasciare la Dichiarazione di Conformità UE, apporre la marcatura CE e gestire le vulnerabilità per tutta la vita utile del prodotto (minimo 5 anni). Devono notificare vulnerabilità e incidenti gravi alle autorità competenti.

Chi sono gli importatori

Gli importatori – chi immette nel mercato UE prodotti fabbricati in Paesi terzi – devono verificare che il prodotto sia conforme al CRA prima di immetterlo. Se riscontrano non conformità, devono impedirne la distribuzione e informare il fabbricante e le autorità di vigilanza del mercato. Rispondono in solido in caso di prodotto non conforme.

Chi sono i distributori

I distributori che immettono un prodotto con elementi digitali nel mercato UE devono assicurarsi che il prodotto rechi la marcatura CE, che sia accompagnata dalla documentazione richiesta e che il fabbricante e l’importatore abbiano rispettato gli obblighi previsti. Non possono rendere disponibile un prodotto che sanno non conforme.

Chi è escluso

Attenzione alle esclusioni: il CRA non si applica a prodotti digitali già disciplinati da normative UE settoriali con requisiti di cybersicurezza equivalenti (dispositivi medici, prodotti aeronautici, automobili, attrezzature marittime). È escluso anche il software open source fornito senza intento commerciale; il CRA si applica invece all’open source destinato in ultima istanza ad attività commerciali (ad es. integrato in servizi o prodotti a pagamento). Sono escluse anche le applicazioni SaaS (Software as a Service) e i servizi cloud puri.

Tabella: Soggetti obbligati e responsabilità

| Soggetto | Esempio concreto | Obbligo principale |

|---|---|---|

| Fabbricante | Produttore italiano di PLC industriali con firmware connesso | Progettazione sicura, documentazione tecnica, gestione vulnerabilità, notifica incidenti, marcatura CE |

| Importatore UE | Distributore che importa router dall’Asia per il mercato europeo | Verificare conformità CRA, bloccare prodotti non conformi, informare autorità |

| Distributore | Rivenditore IT che vende software embedded su dispositivi industriali | Assicurarsi che il prodotto rechi CE, documentazione corretta, non distribuire prodotti non conformi |

Le categorie di prodotti: standard, importanti, critici

Il Regolamento di esecuzione (UE) 2025/2392, pubblicato il 1° dicembre 2025, ha definito tecnicamente le categorie di prodotti importanti (Allegato III) e critici (Allegato IV). La classificazione determina il percorso di valutazione della conformità richiesto: più è critico il prodotto, più è stringente la procedura.

| Categoria | % stimata prodotti | Esempi | Valutazione conformità |

|---|---|---|---|

| Standard (Default) | ~90% dei prodotti | Dischi rigidi, giochi per computer, app mobili, elettrodomestici smart, assistenti vocali | Autovalutazione interna + Dichiarazione di Conformità UE |

| Importanti — Classe I | ~7-8% dei prodotti | Browser, password manager, software anti-malware, VPN, sistemi di identity management, sistemi di gestione delle reti, microcontroller, sistemi operativi | Standard armonizzati obbligatori OPPURE organismo notificato terzo |

| Importanti — Classe II | ~1-2% dei prodotti | Hypervisor, sistemi di runtime per container, firewall, sistemi IDS/IPS, microprocessori tamper-resistant, router e firewall per uso industriale | Obbligatorio organismo notificato terzo (no autovalutazione) |

| Critici (Allegato IV) | Pochi prodotti ad alta specializzazione | Dispositivi hardware con Security Box (HSM), smart meter gateway, smartcard, dispositivi per cryptoprocessing sicuro, dispositivi per autenticazione avanzata | Certificato europeo di cybersicurezza (livello “sostanziale” o superiore) |

Nota: la classificazione si basa sulla funzionalità principale del prodotto. Un dispositivo che svolge la funzione principale di una categoria Importanti o Critici non può ricorrere all’autovalutazione, indipendentemente da come viene commercializzato.

Le scadenze operative dettagliate

Il CRA introduce un sistema di scadenze graduate. Non si tratta di una singola data di adeguamento: il regolamento entra progressivamente in vigore con obblighi diversi a seconda del soggetto e del tipo di attività. Errore comune è aspettare il 2027: il 2026 porta già obblighi operativi con sanzioni attive.

| Data | Obbligo / evento | Chi è coinvolto |

|---|---|---|

| 10 dic 2024 | Entrata in vigore del Regolamento (UE) 2024/2847. Inizio del periodo di adeguamento di 36 mesi. | Tutti i soggetti |

| 1 dic 2025 | Pubblicazione del Regolamento di esecuzione (UE) 2025/2392: descrizione tecnica ufficiale delle categorie importanti (All. III) e critici (All. IV). | Fabbricanti per classificazione prodotti |

| 11 giu 2026 | Applicazione delle disposizioni sugli organismi di valutazione della conformità (Cap. IV, artt. 35-51). Gli organismi devono essere notificati dagli Stati membri. Senza organismi notificati, i prodotti Importanti Classe II e Critici non possono completare la certificazione. | Organismi di certificazione, fabbricanti di prodotti Classe II e Critici |

| 11 set 2026 | PRIMA SCADENZA OPERATIVA CON SANZIONI ATTIVE. Entrano in vigore gli obblighi di notifica dell’Art. 14: allarme rapido entro 24h, notifica completa entro 72h, relazione finale entro 14 giorni (vulnerabilità) o 30 giorni (incidenti gravi). Destinatario: ENISA + CSIRT nazionale. | Tutti i fabbricanti di prodotti in scope |

| 11 dic 2027 | PIENA APPLICAZIONE DEL CRA. Tutti i requisiti essenziali di cybersicurezza (All. I), obblighi di gestione delle vulnerabilità, documentazione tecnica, marcatura CE. Nessun prodotto non conforme può essere immesso nel mercato UE. Sanzioni piene operative. | Fabbricanti, importatori, distributori |

| set 2028 | La Commissione presenta al Parlamento e al Consiglio la prima relazione di valutazione dell’efficacia della piattaforma unica di segnalazione. | Commissione europea |

Focus sulla scadenza del settembre 2026: microimprese e piccole imprese godono di una parziale esenzione: non potranno essere sanzionate per il mancato rispetto del solo termine delle 24 ore per l’allarme rapido. Per tutto il resto degli obblighi di notifica, anche le PMI sono pienamente soggette.

Gli obblighi principali per i fabbricanti

L’Allegato I del CRA definisce i requisiti essenziali di cybersicurezza che si articolano in due parti: requisiti relativi alle proprietà del prodotto (Parte I) e requisiti relativi alla gestione delle vulnerabilità (Parte II).

Requisiti di progettazione (secure by design)

- Superficie di attacco ridotta: il prodotto deve essere consegnato con una configurazione sicura di default, con funzionalità non necessarie disabilitate.

- Protezione da accessi non autorizzati: meccanismi di autenticazione, controllo degli accessi, protezione dei dati in transito e a riposo.

- Riservatezza e integrità dei dati: i dati personali, finanziari e di altro tipo memorizzati, trasmessi o elaborati devono essere protetti.

- Resilienza agli attacchi DoS: il prodotto deve resistere agli attacchi di tipo denial-of-service che lo rendano inaccessibile.

- Minimizzazione dei dati: il prodotto deve raccogliere ed elaborare solo i dati strettamente necessari alla sua funzionalità.

Gestione delle vulnerabilità (lifecycle security)

- SBOM (Software Bill of Materials): il fabbricante deve identificare e documentare tutti i componenti software del prodotto, incluse librerie e moduli di terze parti, in un elenco strutturato e aggiornato.

- Monitoraggio continuo: il fabbricante deve monitorare le vulnerabilità nei componenti del prodotto per tutto il ciclo di vita (minimo 5 anni dalla messa in commercio).

- Patch e aggiornamenti di sicurezza: devono essere forniti tempestivamente, separabili dagli aggiornamenti funzionali e distribuibili in modo sicuro.

- Divulgazione coordinata delle vulnerabilità (CVD): il fabbricante deve disporre di una policy pubblica per la gestione e la segnalazione responsabile delle vulnerabilità.

Obblighi di notifica (Art. 14, operativi dall’11 set 2026)

Dal settembre 2026 ogni fabbricante deve notificare all’ENISA (tramite la piattaforma unica) e al CSIRT nazionale (in Italia: ACN – Agenzia per la Cybersicurezza Nazionale):

| Tipo evento | Scadenza notifica | Contenuto richiesto |

|---|---|---|

| Vulnerabilità attivamente sfruttata |

24 ore Allarme rapido

72 ore Notifica completa 14 giorni Relazione finale |

Identificazione della vulnerabilità, prodotti interessati, misure correttive adottate o in corso |

| Incidente grave con impatto sulla sicurezza |

24 ore Allarme rapido

72 ore Notifica completa 30 giorni Relazione finale |

Descrizione dell’incidente, impatto stimato, misure correttive e preventive |

Nota per le microimprese e piccole imprese: non sono sanzionabili per il solo ritardo nelle 24 ore dell’allarme rapido. Tutti gli altri obblighi di notifica si applicano integralmente.

Il sistema delle sanzioni (Art. 64)

L’Articolo 64 del Regolamento (UE) 2024/2847 articola le sanzioni su tre livelli progressivi di gravità. Le sanzioni sono stabilite e applicate dagli Stati membri, che devono garantire che siano effettive, proporzionate e dissuasive.

| Violazione | Sanzione massima | % fatturato mondiale |

|---|---|---|

|

Non conformità ai requisiti essenziali (All. I) e obblighi Art. 13 e 14 Comprende mancanza di secure by design, gestione vulnerabilità carente, mancata notifica incidenti |

15.000.000 € |

2,5% del fatturato mondiale annuo |

|

Non conformità ad altri obblighi del regolamento Obblighi amministrativi, documentazione incompleta, marcatura CE errata |

10.000.000 € |

2% del fatturato mondiale annuo |

|

Informazioni inesatte, incomplete o fuorvianti Comunicazioni false alle autorità di vigilanza |

5.000.000 € |

1% del fatturato mondiale annuo |

Oltre alle sanzioni pecuniarie, le autorità di vigilanza del mercato possono ordinare il ritiro dal mercato o il richiamo del prodotto, limitarne o vietarne temporaneamente la distribuzione e disporre misure correttive urgenti. Per le organizzazioni più piccole (microimprese e PMI), le sanzioni tengono conto della capacità economica, ma non sono azzerate: la proporzionalità non equivale all’esenzione.

CRA vs NIS2: differenze e sovrapposizioni

CRA e NIS2 condividono l’obiettivo di elevare il livello di cybersicurezza europeo, ma operano su piani distinti e complementari. Molte aziende sono soggette a entrambi: è fondamentale capire dove si sovrappongono e dove divergono, per evitare duplicazioni e garantire la coerenza dei processi.

Your content goes here. Edit or remove this text inline or in the module Content settings. You can also style every aspect of this content in the module Design settings and even apply custom CSS to this text in the module Advanced settings.

|

Dimensione |

Cyber Resilience Act (CRA) |

Direttiva NIS2 |

|

Tipo di atto |

Regolamento UE: direttamente applicabile in tutti gli Stati membri senza recepimento nazionale |

Direttiva UE: richiede recepimento nazionale. In Italia: D.Lgs. 138/2024. Autorità: ACN |

|

Oggetto |

I PRODOTTI con elementi digitali: hardware, software, firmware, IoT |

I SOGGETTI che gestiscono infrastrutture e servizi: organizzazioni di settori critici |

|

Perimetro soggettivo |

Fabbricanti, importatori, distributori di prodotti digitali. Include PMI di qualsiasi settore se fanno prodotti con elementi digitali |

Aziende medio-grandi (>50 dipendenti o >10 M€ fatturato) in 18 settori critici: energia, trasporti, sanità, finanza, digitale, manifattura, ecc. |

|

Focus |

Prevenzione: sicurezza del prodotto nella progettazione, produzione e ciclo di vita |

Resilienza organizzativa: gestione del rischio, continuità operativa, incident response |

|

Notifica incidenti |

ENISA + CSIRT nazionale. 24h allarme / 72h notifica / 14-30 giorni relazione finale |

ACN (Italia). 24h early warning / 72h notifica / 30 giorni report finale |

|

Sanzioni |

Fino a 15 M€ o 2,5% fatturato mondiale |

Definite dagli Stati (Italia: significative, proporzionali alla categoria) |

|

Entrata a regime |

11 dicembre 2027 (notifiche dal 11 set 2026) |

In vigore. In Italia operativa da ottobre 2024 con scadenze scaglionate fino a ottobre 2026 |

Chi deve applicare entrambi: un’azienda manifatturiera italiana che produce macchinari con firmware connesso e supera le soglie dimensionali NIS2 (50 dipendenti o 10 M€ di fatturato, nel settore manifatturiero classificato come “importante”) sarà soggetta sia al CRA per il prodotto sia alla NIS2 per la propria organizzazione. I processi di notifica incidenti devono essere coordinati per garantire coerenza verso ENISA e ACN.

L’impatto sulla supply chain e sulle PMI italiane

Per il tessuto produttivo italiano fatto di PMI manifatturiere, industriali, tecnologiche e di distribuzione, il CRA è una norma con un impatto spesso sottovalutato. Il punto critico non è se un’azienda “fa cybersecurity”: è capire se progetta, vende, importa, integra o modifica qualcosa che contiene software, firmware, connettività o componenti digitali.

Molte PMI non si percepiscono come produttori digitali, ma ogni giorno lavorano con prodotti che incorporano tecnologia: un macchinario industriale con firmware, un dispositivo di automazione connesso, un sistema di controllo con interfaccia software. Tutti questi prodotti, se venduti o distribuiti nel mercato UE, rientrano nel perimetro del CRA.

La pressione che arriva dalla filiera

Uno degli effetti più concreti del CRA sarà la pressione a cascata lungo la supply chain. Chi immette un prodotto sul mercato UE dovrà dimostrare che quel prodotto è stato progettato e mantenuto secondo i requisiti di sicurezza. Questo significa che i grandi committenti chiederanno garanzie ai fornitori, agli integratori, ai sviluppatori software, ai manutentori. Chi non sarà in grado di rispondere rischia di perdere contratti, non di ricevere solo sanzioni.

Le informazioni che spesso mancano nelle PMI:

- L’elenco dei componenti software (SBOM) dei propri prodotti, incluse le librerie di terze parti e le loro versioni

- La responsabilità degli aggiornamenti del firmware o del software embedded: chi lo fa, con quale frequenza, con quale processo

- La procedura di gestione delle vulnerabilità: cosa succede se viene scoperta una falla nel prodotto dopo la vendita

- La durata del supporto: per quanto tempo verrà garantito il supporto di sicurezza (il CRA chiede minimo 5 anni)

Il rischio principale non è tecnico: è organizzativo. Il CRA obbliga le aziende a rendere visibile e gestibile ciò che spesso è implicito, frammentato tra ufficio tecnico, produzione, fornitori software, manutentori e rivenditori.

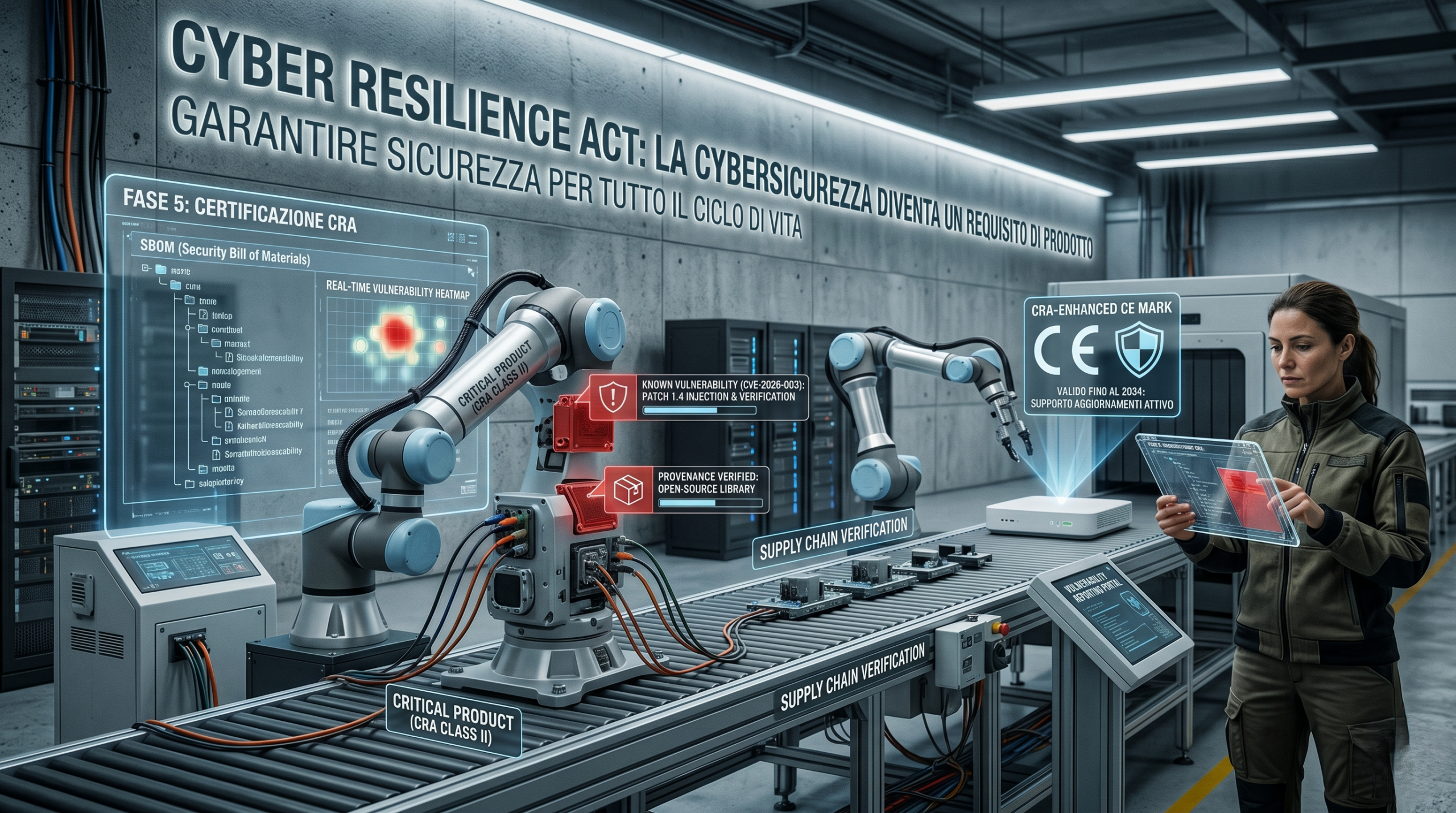

Roadmap operativa: come prepararsi al CRA

Il Cyber Resilience Act non chiede alle aziende di essere perfette il giorno dell’applicazione: chiede di essere pronte. La finestra di lavoro è adesso. Ecco una roadmap strutturata in 5 fasi.

Fase 1 — Mappatura del perimetro (entro Q3 2025, ma è già urgente)

- Inventario prodotti: identificare tutti i prodotti dell’azienda che contengono elementi digitali (hardware, software, firmware, componenti connessi)

- Classificazione CRA: per ciascun prodotto, stabilire se rientra nella categoria Standard, Importanti Classe I, Importanti Classe II o Critici sulla base degli Allegati III e IV del Regolamento di esecuzione (UE) 2025/2392

- Mappatura dei ruoli: per ogni prodotto, definire se l’azienda è fabbricante, importatore o distributore ai sensi del CRA

Fase 2 — Gap analysis tecnica e organizzativa (Q4 2025 — Q1 2026)

- Valutazione dei requisiti Allegato I: confrontare i propri prodotti con i requisiti essenziali di cybersicurezza (secure by design, gestione accessi, aggiornamenti, ecc.)

- Analisi della documentazione tecnica esistente: la documentazione richiesta dal CRA (All. VII) include descrizione del prodotto, risultati dell’analisi del rischio, misure di sicurezza adottate, procedure di test e aggiornamento

- Verifica supply chain: identificare fornitori di componenti software e firmware, verificare quali hanno obblighi CRA propri e quali richiedono contratti di sicurezza aggiornati

Fase 3 — Implementazione processi di vulnerability management (Q1-Q2 2026)

- Creazione o aggiornamento della SBOM: documento strutturato (formati SPDX o CycloneDX) con tutti i componenti software del prodotto, incluse versioni e licenze

- Processo interno di rilevazione e gestione vulnerabilità: chi monitora, chi classifica, chi decide, chi notifica e con quali strumenti

- Policy di divulgazione coordinata (CVD): canale pubblico (es. pagina security.txt o security@dominio) per ricevere segnalazioni di ricercatori e terzi

- Predisposizione del processo di notifica ENISA/ACN: prima della scadenza dell’11 settembre 2026, il processo deve essere testato e funzionante

Fase 4 — Conformità e certificazione (Q3 2026 — Q2 2027)

- Percorso di valutazione della conformità: per i prodotti Standard: autovalutazione + Dichiarazione di Conformità UE; per Importanti Classe I: verifica standard armonizzati; per Importanti Classe II e Critici: selezione e coinvolgimento di un organismo notificato (disponibile dal 11 giugno 2026)

- Aggiornamento marcatura CE: aggiornare la documentazione CE per includere la conformità al CRA

- Revisione contrattualistica: aggiornare i contratti con fornitori e partner per includere obblighi CRA, SLA di patching, clausole di notifica incidenti

Fase 5 — Governance e mantenimento (continuo, da Q3 2027)

- Monitoraggio continuo delle vulnerabilità: sistemi automatici (CVE database, NVD, vendor advisory) per identificare tempestivamente vulnerabilità nei componenti usati

- Aggiornamenti di sicurezza regolari: processo definito e documentato per il rilascio di patch e la comunicazione agli utenti

- Revisione periodica della SBOM: ad ogni aggiornamento significativo del prodotto, aggiornare l’elenco dei componenti

- Formazione interna: sensibilizzazione continua di team tecnico, produzione, acquisti e management sui requisiti CRA e sulle procedure operative

FAQ e People Also Ask – Le domande più frequenti sul Cyber Resilience Act

Questa sezione raccoglie le domande reali che utenti e professionisti pongono a Google e alle AI su CRA, NIS2 e conformità cybersecurity prodotti.

Cos'è il Cyber Resilience Act?

Il Cyber Resilience Act (CRA) è il Regolamento (UE) 2024/2847, entrato in vigore il 10 dicembre 2024. È la prima legge europea che introduce requisiti obbligatori di cybersicurezza per tutti i prodotti con elementi digitali — hardware, software, IoT, firmware, sistemi embedded — commercializzati nel mercato UE. L’obiettivo è garantire che questi prodotti siano sicuri fin dalla progettazione (secure by design) e rimangano sicuri per tutta la loro vita utile, con obblighi di aggiornamento, monitoraggio delle vulnerabilità e notifica degli incidenti.

Quando entra in vigore il Cyber Resilience Act?

Il CRA è già in vigore dal 10 dicembre 2024. La prima scadenza operativa che attiva obblighi con sanzioni è l’11 settembre 2026: da quella data i fabbricanti devono notificare vulnerabilità attivamente sfruttate (24h allarme, 72h notifica completa, 14 giorni relazione) e incidenti gravi (24h allarme, 72h notifica, 30 giorni relazione). La piena applicazione di tutti gli obblighi — inclusi requisiti di progettazione, documentazione tecnica e marcatura CE — scatta dall’11 dicembre 2027.

A chi si applica il Cyber Resilience Act? Le PMI sono incluse?

Sì, le PMI sono incluse. Il CRA si applica a chiunque produca, importi o distribuisca prodotti con elementi digitali nel mercato UE, indipendentemente dalle dimensioni aziendali. Non è una norma solo per le grandi tecnologiche: tocca macchinari con firmware, dispositivi IoT industriali, software embedded, router, sistemi di automazione. Le microimprese e le piccole imprese hanno una sola agevolazione: non sono sanzionabili per il mancato rispetto del termine delle 24 ore per l’allarme rapido (ma tutti gli altri obblighi si applicano integralmente).

Qual è la differenza tra CRA e NIS2?

La differenza principale è l’oggetto: il CRA regola i prodotti (chi li fabbrica, importa o distribuisce), la NIS2 regola le organizzazioni (chi gestisce servizi e infrastrutture critiche). Il CRA è un Regolamento – si applica direttamente in tutta l’UE. La NIS2 è una Direttiva – richiede recepimento nazionale (in Italia: D.Lgs. 138/2024, autorità: ACN). Le due norme sono complementari e molte aziende sono soggette a entrambe. Il CRA si concentra sulla prevenzione (secure by design), la NIS2 sulla resilienza organizzativa (gestione del rischio, incident response). I processi di notifica incidenti hanno scadenze simili ma destinatari diversi (ENISA per CRA, ACN per NIS2 in Italia).

Cosa si intende per prodotto con elementi digitali?

Qualsiasi prodotto hardware o software che prevede una connessione dati logica o fisica, diretta o indiretta, a un dispositivo o a una rete. Rientrano nel CRA: dispositivi IoT, router, firewall, laptop, smartphone, software commerciale, firmware, applicazioni industriali, sistemi embedded, macchinari con componenti digitali connessi. Non rientrano: software open source non commerciale, applicazioni SaaS/cloud puri, prodotti già disciplinati da normative settoriali specifiche (dispositivi medici, automobili, aeronautica).

Cos'è la SBOM e perché è importante per il CRA?

SBOM sta per Software Bill of Materials: è l’elenco completo e strutturato di tutti i componenti software di un prodotto, incluse le librerie di terze parti, le dipendenze indirette, le versioni e le licenze. Il CRA impone ai fabbricanti di identificare e documentare questi componenti perché la maggior parte delle vulnerabilità sfruttate attivamente coinvolge proprio le librerie open source incluse nei prodotti (log4j è l’esempio più noto). Senza una SBOM aggiornata, un fabbricante non può rispettare l’obbligo di notifica entro 24 ore dalla scoperta di una vulnerabilità attivamente sfruttata. I formati più diffusi sono SPDX e CycloneDX.

Il CRA si applica anche al software open source?

Dipende dall’utilizzo. Il CRA non si applica al software open source fornito senza intento commerciale (es. software distribuito gratuitamente da una community senza scopo di lucro). Si applica invece all’open source destinato in ultima istanza ad attività commerciali: ad esempio un componente open source integrato in un prodotto commerciale, o un framework open source su cui si costruisce un servizio a pagamento. In questi casi, i fabbricanti che integrano componenti open source sono responsabili di includere quei componenti nella SBOM e di gestirne le vulnerabilità.

Quanto tempo ho per garantire gli aggiornamenti di sicurezza del prodotto?

Il CRA impone ai fabbricanti di garantire aggiornamenti di sicurezza per il prodotto per un periodo non inferiore a 5 anni dalla data di messa in commercio, oppure per la durata prevista di utilizzo del prodotto se inferiore a 5 anni. Gli aggiornamenti devono essere: disponibili gratuitamente per l’utente, facilmente installabili, chiaramente comunicati, separabili dagli aggiornamenti funzionali. Questo ha implicazioni significative nella definizione del fine vita dei prodotti e nella pianificazione del supporto post-vendita.

Cosa succede se un prodotto non è conforme al CRA dopo il 2027?

Dall’11 dicembre 2027, un prodotto non conforme ai requisiti CRA non può essere legalmente immesso né reso disponibile nel mercato UE. Le autorità di vigilanza del mercato dei singoli Stati membri possono: applicare sanzioni pecuniarie (fino a 15 M€ o 2,5% del fatturato mondiale); ordinare il ritiro dal mercato o il richiamo del prodotto; vietarne temporaneamente o definitivamente la distribuzione; imporre misure correttive urgenti. Oltre alle conseguenze legali, un prodotto non conforme espone il fabbricante a rischi reputazionali significativi e può compromettere rapporti commerciali con partner e clienti che richiedono la conformità normativa.

Il CRA si applica ai prodotti già in commercio prima del 2027?

In linea generale, il CRA si applica ai prodotti messi a disposizione sul mercato dall’11 dicembre 2027 in poi. I prodotti già immessi nel mercato prima di quella data non devono essere ritirati, ma i fabbricanti devono comunque rispettare gli obblighi di gestione delle vulnerabilità e di notifica già dal settembre 2026 (per i prodotti in commercio con vulnerabilità attivamente sfruttate o incidenti gravi). Il principio è che la responsabilità del fabbricante sulla sicurezza del prodotto non si esaurisce con la vendita: continua per tutta la vita utile.

Conclusione: la cybersicurezza non è più un accessorio

Il Cyber Resilience Act non è l’ennesimo adempimento burocratico europeo. È un cambio strutturale nel modo in cui la sicurezza viene concepita, progettata e certificata nei prodotti digitali. Il messaggio è diretto: un prodotto digitale non può considerarsi davvero pronto se non è stato pensato anche per resistere. La domanda fondamentale che ogni azienda deve porsi cambia: non più solo “il prodotto funziona?”, ma anche “è documentato, aggiornabile, monitorabile e gestibile quando emerge una vulnerabilità?”

Chi si muove con anticipo trasforma l’obbligo in un vantaggio competitivo: processi più robusti, supply chain più affidabile, fiducia dei clienti, accesso a mercati che richiedono conformità. Chi aspetta rischia di trovarsi nel settembre 2026 con obblighi di notifica già attivi e sanzioni senza le basi operative per rispettarli. La finestra di lavoro è adesso.

Alchimie Digitali affianca le aziende nel valutare il proprio livello di esposizione normativa e tecnica rispetto al Cyber Resilience Act, progettando percorsi di adeguamento ordinati, comprensibili e sostenibili.

Fonti: Regolamento (UE) 2024/2847 (GU UE 20.11.2024) · Regolamento di esecuzione (UE) 2025/2392 (GU UE 1.12.2025) · Commissione Europea – digital-strategy.ec.europa.eu · ENISA · D.Lgs. 138/2024 (recepimento NIS2 in Italia) · Linee Guida ACN versione 2.0, dicembre 2025

Ultimo aggiornamento: maggio 2026